Introducción al Hosting en la Red Tor

En la era digital actual, la privacidad y el anonimato en línea se han convertido en temas de gran importancia. Con gobiernos, empresas y actores malintencionados constantemente vigilando y recopilando datos sobre la actividad en línea, muchos usuarios buscan maneras de proteger su información y mantener su anonimato. Una de las herramientas más poderosas y conocidas para lograr esto es la red Tor. En este artículo, exploraremos qué es el hosting en la red Tor, cómo funciona y cuáles son sus principales ventajas y desafíos.

¿Qué es la Red Tor?

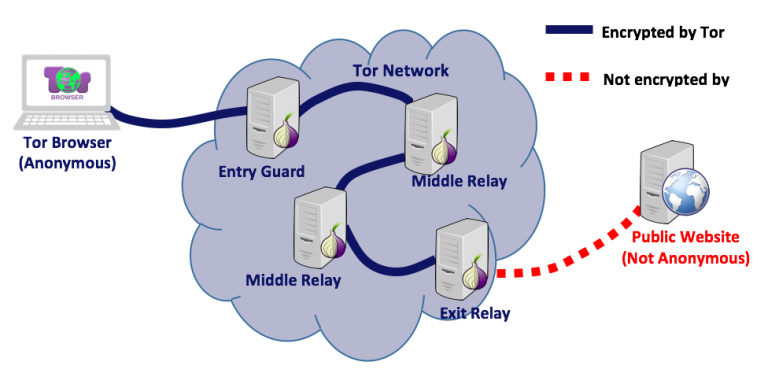

La red Tor (The Onion Router) es una red de comunicación diseñada para mejorar la privacidad y el anonimato en línea. Utiliza una serie de nodos voluntarios para encriptar y redirigir el tráfico de Internet, haciendo que sea extremadamente difícil rastrear la actividad del usuario.

Historia y Evolución

Tor fue desarrollado inicialmente por el Laboratorio de Investigación Naval de Estados Unidos en la década de 1990 y posteriormente se convirtió en un proyecto de código abierto. La red ha evolucionado para convertirse en una herramienta esencial para periodistas, activistas, defensores de la privacidad y cualquier persona que desee proteger su identidad en línea.

Funcionamiento Básico

El tráfico de Internet en la red Tor se redirige a través de una serie de nodos (también llamados relés), cada uno de los cuales aplica una capa de encriptación. Este proceso de enrutamiento y encriptación hace que sea casi imposible identificar la ubicación o la identidad del usuario.

¿Qué es el Hosting en la Red Tor?

El hosting en la red Tor implica alojar sitios web o servicios en servidores accesibles únicamente a través de la red Tor, conocidos como servicios .onion. Estos servicios ofrecen un nivel adicional de anonimato y protección, tanto para el proveedor del contenido como para los usuarios.

Servicios .Onion

Los servicios .onion son sitios web o servicios accesibles exclusivamente a través de la red Tor. No pueden ser accedidos mediante navegadores normales sin la configuración adecuada y no están indexados por motores de búsqueda convencionales.

Compra nuestro Hosting Tor-Deep Web sin dar tus datos reales, sin KYC, 100% anónimo, seguro. Clicka Aquí Para Ver Todas las Características

Ventajas del Hosting en la Red Tor

1. Anonimato y Privacidad

La principal ventaja del hosting en la red Tor es el anonimato. Tanto los administradores de los sitios web como los visitantes permanecen anónimos, protegiendo su identidad y su ubicación.

2. Resistencia a la Censura

La red Tor permite a los usuarios y a los administradores de sitios web eludir la censura gubernamental y corporativa. Esto es especialmente importante en países con estrictas leyes de censura y restricciones de Internet.

3. Seguridad Mejorada

La red Tor ofrece una capa adicional de seguridad a través de su encriptación multicapa, protegiendo los datos durante la transmisión. Esto reduce el riesgo de interceptación y vigilancia.

4. Accesibilidad Global

Tor permite que los servicios y sitios web sean accesibles desde cualquier parte del mundo, independientemente de las restricciones locales de Internet. Esto es crucial para la difusión de información en regiones con acceso restringido a la web.

Cómo Funciona el Hosting en la Red Tor

hosting tor deep web

1. Configuración Inicial

El primer paso para alojar un sitio web en la red Tor es configurar un servidor que pueda actuar como un servicio .onion. Esto generalmente implica instalar software compatible con Tor, como el servidor web Apache o Nginx, y configurar el servidor para funcionar como un nodo de la red Tor.

2. Generación de la Dirección .Onion

Una vez configurado el servidor, se debe generar una dirección .onion. Esta dirección es un hash alfanumérico que identifica de manera única el servicio en la red Tor. La dirección se genera automáticamente durante la configuración del servidor Tor.

3. Configuración de los Servicios Web

Después de generar la dirección .onion, el siguiente paso es configurar los servicios web (como un sitio web) para que sean accesibles a través de esta dirección. Esto implica ajustar la configuración del servidor web para escuchar en los puertos apropiados y asegurarse de que el tráfico entrante y saliente se maneje correctamente.

4. Publicación y Acceso

Una vez configurado el servidor y los servicios web, el sitio está listo para ser publicado. Los usuarios pueden acceder al sitio web a través de navegadores compatibles con Tor, como el Tor Browser, ingresando la dirección .onion generada.

Desafíos y Consideraciones del Hosting en la Red Tor

1. Rendimiento y Velocidad

Uno de los mayores desafíos del hosting en la red Tor es el rendimiento. Debido al enrutamiento multicapa y la naturaleza descentralizada de la red, los tiempos de carga pueden ser significativamente más lentos que en la web convencional.

2. Seguridad y Mantenimiento

Aunque la red Tor ofrece mayor anonimato y seguridad, los servidores .onion todavía pueden ser vulnerables a ataques si no se mantienen adecuadamente. Es crucial implementar medidas de seguridad robustas y mantener el software actualizado como lo hacemos nosotros

3. Legalidad y Uso Ético

El hosting en la red Tor plantea cuestiones legales y éticas. En algunos países, operar o acceder a servicios .onion puede ser ilegal. Además, aunque la red Tor se utiliza para muchos fines legítimos, también es conocida por su uso en actividades ilegales, lo que puede atraer la atención negativa de las autoridades.

4. Dificultad Técnica

Configurar y mantener un servicio .onion puede ser técnicamente complejo. Requiere conocimientos avanzados de administración de servidores, redes y seguridad informática. Los usuarios menos experimentados pueden encontrar difícil configurar correctamente un servicio seguro y funcional.

Casos de Uso del Hosting en la Red Tor

1. Periodismo y Libertad de Prensa

Periodistas y organizaciones de medios utilizan la red Tor para proteger sus fuentes y comunicarse de manera segura. Plataformas como SecureDrop permiten a los informantes enviar información a los periodistas de manera anónima y segura.

2. Defensa de Derechos Humanos

Activistas y organizaciones de derechos humanos utilizan Tor para eludir la censura y proteger sus comunicaciones. Esto es vital en países con gobiernos represivos que monitorean y restringen el acceso a la información.

3. Comercio Electrónico

Algunos comerciantes en línea utilizan la red Tor para ofrecer productos y servicios de manera anónima. Aunque esto incluye actividades legales, también hay un mercado negro significativo en la red Tor, lo que subraya la necesidad de una consideración ética y legal cuidadosa.

4. Comunicaciones Privadas

Usuarios individuales utilizan Tor para proteger sus comunicaciones personales. Esto es especialmente relevante para personas que viven en regímenes autoritarios o para aquellos que desean proteger su privacidad frente a la vigilancia masiva.

Conclusión

El hosting en la red Tor ofrece una solución potente para quienes buscan anonimato, privacidad y resistencia a la censura en línea. Sin embargo, también presenta desafíos significativos en términos de rendimiento, seguridad y consideraciones legales. Comprender cómo funciona la red Tor y cómo configurar y mantener un servicio .onion es crucial para aprovechar sus beneficios de manera efectiva y responsable.

Al final, la red Tor sigue siendo una herramienta esencial para la privacidad y la libertad de expresión en la era digital. Ya sea para proteger a los periodistas y activistas, facilitar el comercio seguro o simplemente permitir comunicaciones privadas, Tor proporciona un refugio vital contra la vigilancia y la censura, demostrando la importancia continua de la privacidad en línea.